|

|

|||||||

Данный форум существует в настоящий момент, как памятник истории развития движения сторонников КОБ и хранилище значительного объёма сопутствующей информации. Функцию площадки общения форум не исполняет. Регистрация новых пользователей запрещена.

|

| Персоналии. Организации. Страны. Оценка личностей. Досье и факты, суждения. |

| Поиск по "ресурсам КОБ"... |

| Поиск по форуму: |

| Расширенный поиск |

| К странице... |

|

|

|

Опции темы | Поиск в этой теме | Опции просмотра |

|

|

#8871 |

|

Служебный аккаунт

Регистрация: 14.09.2010

Адрес: Земля

|

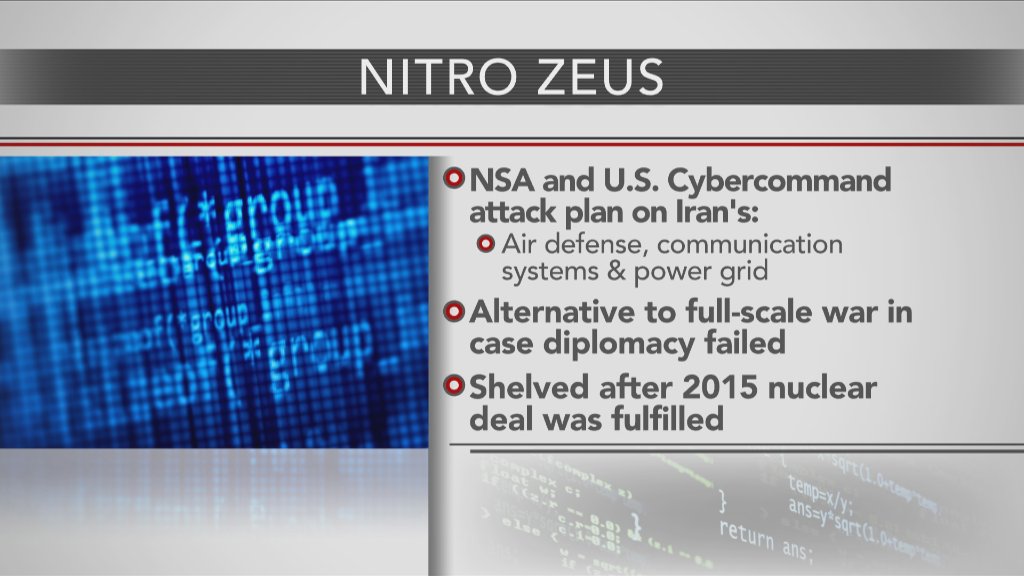

Кибератака на Венесуэлу и "Nitro Zeus"

Скрытый текст:

На тему кибератаки против Венесуэлы и кибероружия, которая в ходе нее скорее всего применялось. Для завтраки материал DW (которую трудно заподозрить в симпатиях к Венесуэле) с экспертными комментариями на тему кибератаки против Венесуэлы. Часть опрошенных экспертов вполне согласилась с тем, что произошедшее может быть результатом масштабной кибератаки против венесуэльских энергосетей. «У нас нет технической информации о том, что произошло, поэтому мы не можем знать, что произошло. Чтобы ответить, нам понадобятся технические тесты.» Спикер - Олег Деревянко, основатель украинской фирмы ISSP по кибербезопасности Из-за сходства эпизода в Карибском бассейне с тем, что произошло 23 декабря 2015 года на электростанции в этой стране, считавшейся первой успешной кибератакой такого типа, обвинения в которой были адресованы России. Деревянко объясняет DW из Киева, что большинство людей имеют неправильное представление о том, как теоретически кибератака работает на электростанции. «Вам не нужно подключаться к Интернету, - подчеркивает он, - конечно, вам нужно подключение к сети, но промышленные системы не обязательно должны быть подключены, достаточно того, что есть офисы или системы управления». На это же указывает Джефф Миддлтон, директор технологической компании TheVault, специализирующейся на защите данных. «Может быть безопаснее не подключаться к Интернету, но это, безусловно, не делает вас невосприимчивым», - говорит он в интервью DW из Гонконга. Конечно, независимо от источника гипотетической кибернетической агрессии, «обычно это делается с помощью, добровольно или нет, кого-то, кто уже работает там». Он говорит о рабочих местах : «Люди думают, что все эти кибератаки имеют место, потому что кто-то разыгрывает брандмауэр или делает что-то технически значимое, но в действительности обычно случается так, что кто-то подкупает сотрудника и заставляет его что-то сделать, либо сообщить пароль, подключить USB к системе и т. д. Не обязательно это злонамернность, добавляет он, потому что они могут шантажировать или даже обманывать, "но, зная врагов, которых имеет Венесуэла, я думаю, что будет много добровольцев". Возможно ли, что Мадуро прав? Селена Ларсон, аналитик разведки в Драгосе, признает, что «были подобные случаи», но она напоминает, что технические подробности какого-либо рода еще не опубликованы. «Не было доказательств, подтверждающих гипотезу кибератаки», - говорит DW из Сан. Франциско. По его мнению, были предложены альтернативы, которые разумно объясняют, что произошло, в частности, пожар растительности, затронувший несколько линий Гури, и общее соображение о плохих инвестициях в инфраструктуру, которая влияет на работу электрической системы. страны в течение длительного времени. Фактически, отключения электроэнергии не являются чем-то новым в Венесуэле. Но они никогда не приобретали такой размах. Мидлтон не исключает такой возможности: «Я подозреваю, что Венесуэла страдает от какой-то кибератаки». Это не означает, добавляет он, что нестабильная ситуация в системах производства и снабжения электроэнергией не имеет к этому никакого отношения, но вероятна комбинация обоих факторов. Вопрос в этом гипотетическом случае заключается в том, кто мог осуществить такую атаку. Венесуэльский режим указал на Вашингтон. Согласно Деревянко такой план вполне может быть выполнен независимым хакером , не обязательно, чтобы за ним стояло государство. «Вопрос в том, что должна быть мотивация: почему вы тратите массу своего времени занимаясь этим? Если нет финансовой выгоды, логично, что кто-то просил об этом». Однако украинец настаивает на том, чтобы подождать технических данных по аварии. До тех пор пока есть только догадки. Француз Лоик Гезо, эксперт по кибербезопасности компании TrendMicro, также считает, что вероятность атаки есть, но «нет никаких доказательств». https://www.dw.com/es/ciberataque-en...witter-sharing - цинк Как видим, даже отнюдь не про-венесуэльские эксперты по кибербезопасности, вполне согласны с тем, что возможно была кибератака, но для окончательного вывода ждут более точных технических данных. Далее, интересней. Ширман Нарвани, которая много лет работала в США рассказывает о том, как можно парализовать систему целого города и о роли человеческого фактора в организации подобных атак.  Потребовалось отключение электроэнергии по всей стране в Венесуэле, разговоры о кибератаке и самодовольные твиты от официальных лиц США, чтобы я внезапно вспомнил историю в духе "плащ и кинжал" близкого ирано-американского друга девять лет назад. Мой друг, инженер - которого я не назову по понятным причинам и которого я назову «Курош» для этой статьи, - рассказал мне в 2010 году, что к нему подошли два «сотрудника Государственного департамента», которые предложили ему 250 000 долларов, чтобы «Сделать что-то очень простое» во время его предстоящей поездки в Тегеран. Курош был в шоке, потому что он не знал, откуда эти парни узнали, что он едет в Иран, во-первых, и как они узнали, что он «не имеет денег», во-вторых. Он не был особенно политизированным человеком, хотя он участвовал в некоторых акциях протеста в Вашингтоне после президентских выборов 2009 года, которые были горячо оспорены. Он был всего лишь одним из тысяч ирано-американских инженеров в технологическом поясе Вашингтон-Мэриленд-Вирджиния, стремящихся зарабатывать на достойную жизнь. Курош сказал официальным лицам США, что ему не интересно, что если Ирану необходимы изменения, то иранцы внутри страны будут единственными, кто должен это сделать. Я умолял его дать мне озвучить его историю, но он очень нервничал и отказался. В течение следующего года или двух я продвинулся еще немного, и он дал мне дополнительную информацию, но не стал сдвигаться с места в вопросе ее публикации. Вот что он показал: Ребята из Госдепартамента с тех пор подошли к нему во второй раз. Они предложили мне более подробную информацию о работе. Они хотели, чтобы он отключил энергосистему Тегерана в обмен на 250 тысяч долларов. Им нужен был кто-то с техническими навыками, но они сказали, что работа была простой. Он должен был пойти в определенное место в районе Тегерана с ноутбуком или подобным устройством связи и набрать код. Курош даже сказал мне код. Сказал, что он запомнил это и мог читать это во сне. Вот оно: 32-B6-B10–40-E (символ для эпсилон). Ладно, это не настоящий код, но он выглядит точно так же - тот же формат, та же последовательность и количество цифр и букв. Мне неудобно публиковать код, если он все еще актуален - извините. Если кто-нибудь знает, что это за код, пожалуйста, прокомментируйте ниже. Коллега с инженерным образованием может сказать следующее: «Это может быть пароль для электросетей или любого оборудования, которое управляется электронной или компьютерной системой. У производителей есть коды, которые они используют для устранения ошибок или сброса системы. Все системы управления являются электронными, и иногда по какой-либо причине (например, землетрясение) что-то срабатывает, и система отключается. А затем вы обычно сбрасываете его в пределах системы и вводите новый код. Вам не нужно быть там физически, если вы можете взломать его, но это, конечно, сложнее. Если им (американцам) нужно было, чтобы кто-то физически присутствовал там во время попытки саботажа, это, вероятно, означает, что у них не было удаленного доступа к системе». На самом деле я не знаю, почему Курош получил такой уровень детализации, если он не был готов совершить этот акт саботажа от имени правительства США, но он заверил меня, что никогда не рассмотрит это - что он был просто «любопытным» во время второй встрече. «Ни за что», - сказал он мне. «Представьте, что я сделал это, и чья-то бабушка или отец умерли, потому что их система жизнеобеспечения выключена». Я помню эти детали, потому что я обсуждала это с несколькими людьми в 2010 году и около того, не раскрывая имени Куроша. Сегодня я откопала старое сообщение на Facebook, которое я отправила ирано-американскому автору и активисту Трите Парси из Национального ирано-американского совета (NIAC), находящегося в Вашингтоне, который в то время был одним из блогеров Huffington Post. Трита дала мне разрешение опубликовать скриншоты здесь: [IMG]https://cdn-images-1.medium.com/max/1600/1*R94ShXGhAUqRkHDi_MxwBg.png[/IMG] Мой ирано-американский муж и я управляли интернет-компанией в телекоммуникационной отрасли в Вашингтоне много лет назад, и я была одним из основателей ирано-американского технологического совета, поэтому я знал многих инженеров и технологов из этого самого опыта. Я вспоминаю, что писала Трите именно потому, что он был настолько увлечен политическим сердцем этого сообщества. Для меня и моих коллег было бы чрезвычайно опасно, если бы правительство США вербовало иранско-американских гражданских инженеров в качестве диверсантов в третьих странах. Глубокое погружение журналистки-расследователя Уитни Уэбба https://www.mintpressnews.com/did-th...r-grid/256113/ в отключение электроэнергии в Венесуэле раскрывает некоторые интересные подробности о плане кибератаки администрации Буша против Ирана. Обнародованный « Нью-Йорк Таймс» в 2016 году, план «Нитро Зевс» https://www.nytimes.com/2016/02/17/w...9CD7D2&gwt=pay, в котором участвовало киберкомандование США, будет, помимо прочего, нацелен на важнейшие части электросетей Ирана. Примите, однако, к сведению, что официальные лица США просили Куроша саботировать энергосистему Тегерана во время администрации Обамы . Очевидно, что аспекты плана Nitro Zeus остались на столе, несмотря на смену правительства, политических партий и политики. Это была изнурительная неделя для венесуэльцев, озабоченных общенациональным отключением электроэнергии , которое парализовало страну. В прошлый четверг в результате «аварии» на электростанции "Эль-Гури" в штате Боливар, которая вырабатывает около 80% электроэнергии страны, по меньшей мере 20 из 23 штатов Венесуэлы остались без электричества. Когда власть начала восстанавливать электроснабжение центральных штатов, вторая «кибератака» в субботу повергла страну обратно во тьму. Правительственные власти обвинили официальных лиц США в нападении на электроэнергетическую инфраструктуру Венесуэлы и заявили, что представят доказательства этого Организации Объединенных Наций и другим международным организациям. США возражают, обвиняя в отключении электроэнергии коррупцию и пренебрежение инфраструктурой со стороны правительства президента Николаса Мадуро, против которого Вашингтон в последние месяцы предпринимал довольно неудачные попытки государственного переворота.Но в разгар этого противоборства между давними противниками начинают появляться проницательные новости и аналитические материалы, свидетельствующие о том, что кибератака США против энергосистемы Венесуэлы на самом деле является очень вероятным - даже самым вероятным - сценарием. Вот что пишет журнал «Форбс» Калев Летару : «В случае Венесуэлы идея правительства, подобного Соединенным Штатам, дистанционно вмешивающегося в их энергосистему, на самом деле вполне реалистична. Удаленные кибер-операции редко требуют значительного присутствия на земле, что делает их идеальным оружием и с точки зрения отрицания причастности. Широко распространенные перебои в подаче электроэнергии и подключении, подобные тем, которые произошли на прошлой неделе в Венесуэле, вполне типичны для современной кибервойны. Снижение мощности в час пик, обеспечение максимального воздействия на гражданское общество и множество медиагеничных постапокалиптических образов прямо вписывается в форму традиционной операции влияния», - продолжает он. Для тех из нас, кто потратил годы на освещение непрямых военных действий США на Ближнем Востоке, инфраструктурные цели являются неотъемлемой частью этих войн - иногда с помощью прямых ударов, а иногда с помощью посредников и операций по саботажу. Я говорю не только о кибератаках, таких как вирус Stuxnet американского / израильского производства, который уничтожил сотни центрифуг на иранских ядерных объектах. В Сирии, например, военные США специально нацеливались на основную экономическую инфраструктуру под видом «борьбы с ИГИЛ». К ним относятся, помимо прочего, нефтяные месторождения, скважины и сооружения, электрические трансформаторные станции, газовые заводы, мосты, каналы, ряд жизненно важных плотин и водохранилищ в северном сельскохозяйственном поясе страны, а также объекты по производству электроэнергии. А поддерживаемые США доверенные лица - часть «нерегулярной армии» Пентагона и ЦРУ в Сирии - предназначались для действий против хлебных фабрик, бункеров для пшеницы и мельниц, чтобы лишить население основных продуктов питания. В отличие от обычных войн, непрямые военные действия США стремятся скрытно использовать различные инструменты влияния, чтобы превратить большую часть населения страны в пассивную массу, которая поддержит смену режима. Разрушение инфраструктуры, создание дефицита, развязывание политического насилия, распространение пропаганды - все это изложено в руководстве вооруженных сил США по нетрадиционным вооруженным силам, направленным на создание недовольного населения, которое обратится против своего правительства. И кибервойна является новейшим театром военных действий для Пентагона, который сейчас открыто наращивает свои инвестиции в «смертоносное кибер-оружие», независимо от жертв среди гражданского населения, которые эти атаки оставят после себя. До сих пор в Венесуэле около 20 человек, как сообщается, были убиты из-за отключения электроэнергии, хотя я видел, что некоторые оппозиционные источники говорят о 70. Шармин Нарвани https://medium.com/@sharminen/us-off...d-628435bc61f8 - оригинал на английском Из материала Уитни Уэбб:  Программа Nitro Zeus не так хорошо известна, как ее родственник, вирус Stuxnet, который был разработан совместно США и Израилем и использовался для атаки на иранское программное обеспечение, контролирующее центры обогащения урана. Тем не менее, "Нитро Зевс", несмотря на свою относительную малоизвестность, отличается от Stuxnet по несколькими причинами. Во-первых, он «поднял его [кибервойну США] на новый уровень», по словам бывшего чиновника, участвующего в проекте, цитируемом Times . Это произошло потому, что до появления "Нитро Зевса" США никогда не разрабатывали комбинированный план кибератак такого масштаба, а также потому, что выполнение программы имело «существенные последствия для гражданских лиц, особенно если бы США были вынуждены парализовать в большом мастабе электросети и системы связи такой страны. Еще одна причина, по которой "Нитро Зевс" известен, особенно в свете усилий США по вмешательству в Венесуэлу - мотив его создания. Действительно, хотя "Нитро Зевс" стал "огромной и чрезвычайно сложной программой", подробно описанной « Таймс» при администрации Обамы, работа над программой фактически началась при администрации Джорджа Буша-младшего. Согласно сообщению в Daily Beast Буш считал Nitro Zeus «необходимой тактической альтернативой после того, как война в Ираке саботировала его шансы на начало очередного вторжения на Ближний Восток». Другими словами, после неудачной войны в Ираке американцам стало труднее начинать односторонние военные интервенции, администрация Буша решила разработать «некинетические» военные инструменты, которые позволили бы избежать гнева общественности США и их союзников за рубежом.  Кроме того, как писал Тайлер Роговей в « Фокстрот Альфа» : [Такие программы, как Nitro Zeus] могут быть объединены для получения синергетического эффекта, в результате чего военнослужащие страны, в которой они находятся, "слепнут" и "глохнут" (лишаясь систем наблюдения и связи), а население страдает. И все это можно сделать, не сбросив бомбу и даже не заботясь о правдоподобном отрицании. Это, по словам Роговея, привело к тому, что такие программы стали «все более и более жизнеспособной альтернативой традиционным формам нападения», учитывая, что США могут отрицать свою причастность, избегая возможных дипломатических последствий и потому что они могут нанести ущерб не только военным (атакуемой страны), но ее гражданскому населению. В то время как «Нитро Зевс» никогда не использовался в отношении Ирана, вполне вероятно, что программа породила аналогичные планы атак на энергосистемы других враждующих стран с учетом созданного им прецедента. Как указала « Таймс» в экспозиции Nitro Zeus: Американские военные разрабатывают планы действий в чрезвычайных ситуациях для всех возможных конфликтов, таких как нападение Северной Кореи на Южную Корею, использование ядерного оружия в Южной Азии, восстания в Африке или Латинской Америке. Большинство лежат на полке и обновляются каждые несколько лет ». Этот момент был расширен Роговеем, который отметил : Nitro Zeus, скорее всего, является одним из множества планов атаки потенциальных врагов с помощью кибер-оружия. Планы наверняка существуют для всех потенциальных противников Америки, и некоторые из них, вероятно, будут гораздо более сложными и смертоносными, чем все, что было раскрыто на сегодняшний день. Есть более чем несколько признаков того, что многие из наиболее агрессивных «планов на случай непредвиденных обстоятельств» переместились в верхнюю часть панели инструментов под управлением администрации Трампа. Например, ключевые бывшие официальные лица Буша, которые в настоящее время находятся в администрации Трампа, в частности Джон Болтон и Эллиот Абрамс, известны своей агрессивной позицией и готовностью проводить экстремистскую политику в отношении противников, даже ту политику, которая наносит вред или убивает десятки ни в чем не повинных гражданских лиц. Таким образом, голоса, подобные тем, что высказывались в Госдепартаменте Обамы и Совете национальной безопасности, которые предупреждали о возможных неблагоприятных последствиях для гражданского населения, которые может вызвать применение Nitro Zeus, вряд ли повлияют на таких, как Болтон и Абрамс, которые играют огромную роль в формировании политики администрации Венесуэлы. Более того, Болтон и Абрамс считают такой план ценным в той же мере, как Буш ценил "Нитро Зевс" после того, как ему «связали руки» после катастрофы в иракской войне. Что касается Венесуэлы, Болтон и Абрамс также имеют связанные руки, когда дело доходит до военных действий, поскольку военное вмешательство любого типа было решительно отвергнуто союзниками США в Латинской Америке и в других местах. Кроме того, предпочитаемая Абрамсом тактика предоставления оружия, замаскированного под «гуманитарную помощь», повстанцам также потерпела неудачу , ограничивая агрессивные действия, которые может предпринять администрация. Будучи неспособным начать военную интервенцию - явную или скрытную - кибератака Nitro Zeus, вероятно, была бы главным претендентом на следующий шаг после неудавшегося трюка с «гуманитарной помощью» и отказа от любого типа военной интервенции со стороны латиноамериканских союзников США. Кроме того, многие из тех, кто отвечает за создание программы Nitro Zeus, имеют свзяи с неоконсерваторами, которые имеют влияние в администрации Трампа. Например, Кейт Александер, который был директором АНБ во время начала программы Nitro Zeus и в течение большей части ее развития, теперь является генеральным директором своей новой консультационной службы по кибербезопасности IronNet Cybersecurity. В совете директоров IronNet рядом с Александром сидит Джек Кин, ревностный генерал-милитарист в отставке, которого Трамп ценил достаточно высоко, чтобы предложить пост министра обороны - предложение, которое Кин отклонил. Кин является близким родственником семьи неоконсерваторов Каганов и в настоящее время является председателем Института изучения войны, основанного Кимберли Каган и финансируемого ведущими американскими оружейными компаниями. Сейчас, когда поджигатели войны эпохи Буша доминируют в политике Трампа в Венесуэле, становится все более вероятным, что предпринимались попытки возродить программу Буша / Обамы времен "Нитро Зевса". Действительно, с такой огромной и сложной программой, которая уже есть в наличии, и вероятным существованием побочных программ, разработанных за последнее десятилетие, это, вероятно, был самый простой путь для еще одной «агрессивной» меры поддерживаемой США, нацеленной на правительство Венесуэлы. Однако, если бы США действительно провели кибератаку на энергосистему Венесуэлы, в этом виноваты не могущественные неоконсерваторы в администрации, поскольку только президент США может санкционировать наступательную кибератаку. Таким образом, если какая-то часть нынешнего отключения света в Венесуэле действительно была саботажем, направленным США, именно президент Дональд Трамп отдал приказ атаковать инфраструктуру гражданской энергетики Венесуэлы, что было странным поступком для того, кто заявляет, что заботится о венесуэльском народе. https://www.mintpressnews.com/did-th...r-grid/256113/ Читать дальше... |

|

|

|

|

|

#8872 |

|

Служебный аккаунт

Регистрация: 14.09.2010

Адрес: Земля

|

Об "отсталой" электростанции "Эль-Гури"

Скрытый текст:

Ударим каленым фактом по прискорбному невежеству. В обсуждении различных тем связанных с кибератакой на Венесуэлу можно периодически встретить однотипные комментарии - станция старая, электроники там вообще нет, интернета нет, автомитизированных систем управления нет - а раз нет, то и кибератаку осуществить невозможно. Вот типичныt комментарии: Очень сомнительно. ГЭС там времен мамонтов, какие еще нафиг компьютеры ей управляют? На реле и контакторы кибератаку не устроить. или Станция 60х годов постройки, откуда там компьютерные системы? или Там даже нет сети, ни кабель не вставить, ни флешку. На деле, за этими заявлениями скрывается либо обычное невежество, либо намеренные попытки ввода в заблуждение.  В 2005 году электростанция "Эль-Гури" проходила масштабную техническую модернизацию, которую осуществлял международный технологический консорциум ABB - Asea Brown Boveri Ltd Это шведская и швейцарская многонациональная технологично-международная корпорации, специализирующаяся в области электротехники, энергетического машиностроения и информационных технологий. Компания основана в 1988 году слиянием шведской компании ASEA и швейцарской Brown, Boveri & Cie. Офисы концерна представлены в более 100 странах мира, ABB расположены базируется компании находится в шведском и швейцарском городе Штаб-квартиры — в Стокгольме и Цюрихе. Производственные мощности располагаются на территории Германии, Швейцарии, Швеции, Италии, Франции, России, Чехии, Индии, Китая, США, Португалии, Бразилии, Финляндии, Эстонии и т. д.  Страны, в которых представлена ABB. Это для понимания того, компания какого масштаба занималась модернизацией "Эль-Гури" (вопрос о том, могли ли уже тогда в оборудование поставить необходимые "закладки" сейчас рассматривать не будем). ABB с 2005 по 2007 год проводила работы по модернизации "Эль-Гури" в рамках соглашения с правительством Венесуэлы, которое планировало, что после модернизации, электростанция бесперебойно прослужит еще 30 лет. И так, что же делалось в период модернизационных работ на "Эль-Гури"? Открываем корпоративный журнал ABB Review за март 2006-го года https://library.e.abb.com/public/f27...7_ENG72dpi.pdf (за 13 лет до текущих событий) и смотрим описание проводимых работ.  О себе компания говорит так: АББ является мировым лидером в области современных систем управления. ее технологии внедряются в современных гидроэлектростанциях для решения потребности пользователей в высокой степени автоматизации Проект модернизации осуществляется на Guri Dam совместно с его владельцами,С.V.G. Electrificacion del Caroni C.A.(EDELCA),и включает в себя мероприятия и работы, которые обеспечат технологическую и функциональную модернизацию, чтобы этот национальный актив мог проработать следующие 30 лет. Среди улучшений - полный механический ремонт генерирующих единиц, которsq в настоящее время осуществляется различными поставщиками турбин и механическими подрядчиками. Модернизация системы управления и защиты проводится ABB в рамках отдельного договора. Распределенная система управления (DCS) разработанный ABB для завода, будет интегрировать первые три уровня существующая иерархическая система управления. Первый уровень содержит полевые устройства (интеллектуальные передатчики и удаленный ввод / вывод), станции, которые связываются с следующим уровем управления через сеть Profibus. Для иллюстрации - один из вариантов сети Profibus Второй уровень содержит блок Системы управления (UCS), которая будет основанный на контроллере АББ IndustrialIT, AC800M.  Ну нет на "Эль-Гури" сетевого оборудования - его придумал Мадуро. Этот уровень поддерживает все последовательности автоматического управления для запуск генерирующих блоков. Избыточность включена в конструкцию системы и обеспечивает ее надежность. Каждый UCS будет иметь два избыточных человеко-машинных интерфейса (HMI) на основе ABB Power (PGP), контроллеры, HMI и аксессуары будут интегрированы в существующее оборудование на заводе. Следующий уровень системы управления содержит операторские консоли для каждого блока , который будет расположен в существующих диспетчерских пунктах каждой электростанции. Этот уровень будет взаимодействовать с существующая централизованная система управления который был установлен SNC Lavalin в конце 1990-х годов. Она будет поддерживать весь уровень управления установкой и все современные приложения управления, включая автоматическую генерацию, графики и контроль, автоматический контроль напряжения, контроль речного стока и др. Распределенная система управления включает в себя ABB Power Generation Портальные консоли на уровне оператора, контроллеры ABB IndustrialIT AC800M на уровне процесса и ABB Модули ввода-вывода S800, а также смарт передатчики, . На уровне оператора, операторы могут контролировать гидроэлектростанцию, используя функции пульта управления, главную панель управления (MCS) и UCS. Статус процесса представлен на цветных мониторах в форма процесса, объекта и отображение кривых, аварий и сообщений.  Вот примерно так видят оборудование операторы на электростанции "Эль-Гури".  О боже, у них компьютерная система. Но ведь пропаганда о технологической отсталости Венесуэлы не может врать! На уровне процесса система управления состоит из резервированных контроллеров для каждой единицы и общей системы в две электростанции. Контроллеры имеют возможность предоставить аналоговую и цифровую обработку, логический контроль, , а также функции мониторинга, сбора, подсчета и связи. Каждый контроллер имеет локальные порты Ethernet, которые позволяют одноранговую связь по резервированной локальной сети Ethernet (ЛВС). Контроллеры также могут функционировать независимо от локальной сети. Оператор и контроллеры общаются друг с другом, используя OPC Server / Client. Модули связи используются для подключения Profibus к удаленно расположенным станциям ввода-вывода и интеллектуальным передатчикам. как последовательные соединения RS232 Порты связи встроенные в контроллеры используются для работы с местной системой ввода/вывода.  Один из вариантов Master Station. На "Эль-Гури" в 2006 году был установлен современный по тем временам Master SCADA Station Консольная система выполнена по отраслевым стандартам и имеет операционную система Windows XP Система имеет открытую архитектуру что позволяет реализовывать широкий спектр коммуникационных протоколов с возможностью для взаимодействия со сторонним программным обеспечением и базами данных. Станция оператора обладает необходимым графическим интерфейсом Кроме того, оператор может использовать управление тревогами, последовательность сообщений о событиях, функции регистрации данных и механизмы авторизации пользователей. Контроллер AC800M Контроллер системы управления и ввода-вывода AC 800M Система управления и ввода-вывода обеспечивает эффективные и универсальные решения как для небольших гибридных, так и для крупных комплексных систем автоматизации, повышая рентабельность активов за счет оптимизации общего управления производством, улучшения эксплуатационной готовности и минимизации техобслуживания. Общая среда для автоматизации и обеспечения безопасности технологических процессов и энергосистем: контроллер высокого уровня интеграции дает возможность объединить контуры безопасности и приложения управления в одном контроллере, что обеспечивает максимальное использование технологического оборудования. Поддержка стандарта IEC 61850 для подстанции делает систему 800xA эффективной платформой для решений, объединяющих в себе автоматизацию технологических процессов и автоматизацию энергосистем. Отказоустойчивость для максимальной эксплуатационной готовности производственной установки: прочная конструкция, распределенные функциональные свойства и функции резервирования высокой гибкости обеспечивают требуемые производительность, выпуск продукции и доход. Открытая архитектура снижает затраты за срок службы: обеспечивается поддержка стандартных промышленных полевых шин, сетей и протоколов обмена данными и радиосвязи, что облегчает интеграцию сторонних производственных систем. Широкие возможности техобслуживания сокращают время простоя оборудования: комплексные функции самодиагностики и «горячей» замены снижают затраты на техобслуживание, увеличивают период безотказной работы и повышают производительность установки. Гибкий ввод-вывод для любой производственной среды: полная линейка промышленных типов ввода-вывода, включая искробезопасные типы и типы, сертифицированные по классификации SIL. Имеются варианты компоновки и монтажа для дистанционных и локальных модулей ввода-вывода. Широкая функциональность управления в соответствии с любыми требованиями: ПО контроллера выполнено в соответствии со всеми приложениями по технологическим процессам, энергосистемам и безопасности, от простого до сложного, от дискретного до непрерывного, от простых приложений регулирования до приложений высокого уровня Контроллер связывается с другими контроллеры и HMI через Ethernet LAN и WAN (глобальная сеть). Управляющая сеть работает на скорости 100 Мбит / с. И так далее. Это не пропаганда правительства Венесуэлы, это отчет крупной ТНК о проделанной работе, который конечно вступает в полное противоречие с пропагандой о застрявшей в XX веке электростанции "Эль-Гури". Резюмируя. 1. Электростанция "Эль-Гури" проходила в 2005-2007 годах модернизацию, которая осуществляла ведущая мировая компания (как она сама о себе заявляет) занимающаяся модернизацией гидроэлектростанций. 2. В ходе модернизации электростанции "Эль-Гури" на ней были установлены автоматизированные цифровые системы управления, мониторинга и контроля, являющиеся современными на середину "нулевых" - на текущий момент этим системам от 12 до 14 лет (вопрос о дальнейших доработках после 2007 года не изучал). 3. Автоматизированная система на электростанции "Эль-Гури" имела как внутреннюю локальную сеть, так и возможность для выхода глобальную сеть. Система была построена на Windows XP. Таким образом, заявления о том, что "Эль-Гури" являлась отсталой электростанцией из докомпьютерной эры представляют собой либо банальное невежество, либо заведомую ложь. PS. Если у специалистов по автоматизированным системами и компьютерному железу будут уточнения к переводу и дополнения по характеру этой системы, будут признателен. Внесу необходимые уточнения в материал. Читать дальше... |

|

|

|

|

|

#8873 |

|

Служебный аккаунт

Регистрация: 14.09.2010

Адрес: Земля

|

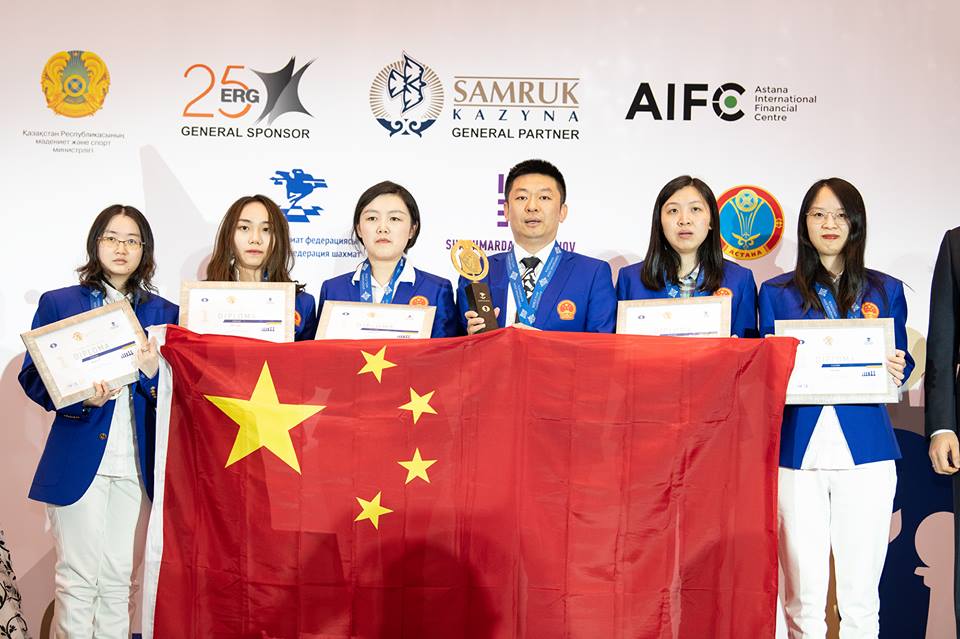

Командный чемпионат мира по шахматам

Скрытый текст:

В Астане завершился командный чемпионат мира по шахматам. Особой интриги в последнем туре уже не было - мужская сборная России и женская сборная Китая за тур до конца обеспечили себе золото. Борьба шла за серебро и бронзу. В итоге у мужчин второе место заняли англичане (внезапно, но не слишком), а на третье место в последний момент запрыгнул Китай, который мужской турнир в целом провалил, хотя являлся фаворитом. У женщин сборная России решала нехитрую задачу не проиграть крупно Грузии, что и было достигнуто путем ничьей 2-2, которая обеспечила России серебро, а Грузии бронзу, так как Украина разгромно проиграла Китаю, который выиграл все свои матчи.  У Карякина турнир не очень сложился, но подсобили Артемьев (отличное усиления для сборной) и Непомнящий. Плотно сыграли и Грищук с Андрейкиным.  В целом, заслуженная победа. Хотелось бы повторения и на следующей шахметной Олимпиаде.  У женщин стоит отметить Александру Горячкину, как обычно игравшую в плотные мужские шахматы. Что до 2-го места, то все по сути решил матч с Китаем - выиграли бы у китаянок, были бы первыми, но...  Китай даже без двух своих сильнейших шахматисток показал завидную доминацию - в женских шахматах Китай на сегодня объективно лидирует, что является результатом системной программы подготовки спортсменок на государственном уровне.  Внезапные англичане, которые сполна воспользовались как провалом Китая, так и тем, что Индия, Азербайджан и США играли не в сильнейших составах. Стоит отметить, что США успешно стартовали по сути 2-м составом и Каспаров по этому поводу разразился тирадой про то, что это свидетельство того, что США являются центром мировых шахмат. Но потом все стало на свои места и США получили ряд пробоин (в итоге поделив 4-5 с Индией) - так что доказывать свое превосходство американцам все-таки придется сильнейшим составом и на других турнирах.  Заскочившие на 3-е место грузинки. Несмотря на турнирные сложности, свою бронзу выгрызли зубами. Сергею Шипову как обычно спасибо за отличные онлайн-трансляции из Астаны. Читать дальше... |

|

|

|

|

|

#8874 |

|

Служебный аккаунт

Регистрация: 14.09.2010

Адрес: Земля

|

Бойня на острове Чеджу

Скрытый текст:

Отличный документальный фильм к 70-летию кровавых событий на острове Чеджу. Осенью 2018 года исполнилась 70-я годовщина жестокого, но при этом малоизвестного массового убийства времен начала Холодной войны. Между ноябрем 1948 и апрелем 1949 вооруженные подразделения правительства Южной Кореи по борьбе с повстанцами осуществили то, что наблюдатели из США называли в то время «программой массовой резни» против населения острова Чеджудо. Кровопролитие было масштабным, длительным и предумышленным. От 10 до 20 процентов трехсот тысячного населения острова было уничтожено в результате атак. И еще тысячи людей были вынуждены спасаться бегством в Японию. Десятилетиями эта история замалчивалась военным правительством страны и искажалась антикоммунистической идеологией. В насилии на Чеджудо, заклейменном в то время центральным правительством как «мятеж», обвинили левых агитаторов и их предполагаемых советских покровителей. Тем не менее, в последние три десятилетия население Чеджудо заявило права на общее владение и репрезентацию своего травматического прошлого – столь трудное и очень редкое в человеческой истории достижение. Обугленный когда-то островной пейзаж является теперь реквиемом по душам пострадавших и их по-прежнему малоизвестным историям, в то время как скрытая правда, которую жители острова поддерживали в своих сообществах, помогает формировать базовую идентичность населения острова. Автобусы возят посетителей в «мрачные туры» по острову — так загробная жизнь этой ужасной истории теперь неспокойно соседствует с оживленной туристической индустрией. И даже если значительный свет был пролит на природу зверств, историческое значение так называемого «Инцидента 4.3» остается спорным и мало известным. http://september.media/archives/2854 - подробнее Читать дальше... |

|

|

|

|

|

#8875 |

|

Служебный аккаунт

Регистрация: 14.09.2010

Адрес: Земля

|

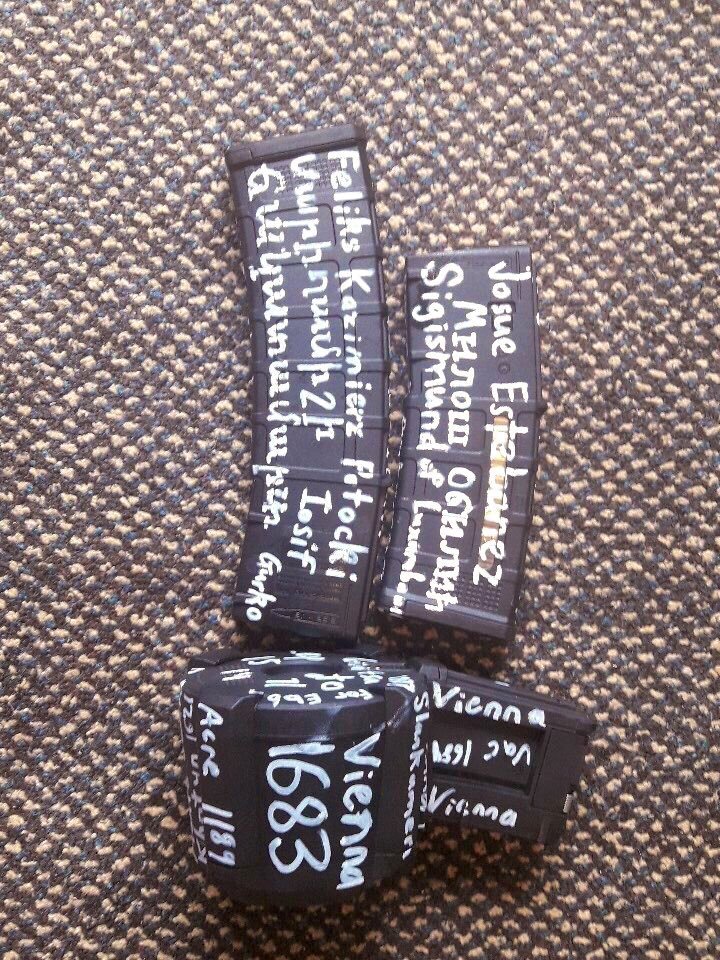

Расстрел в Крайстчерче

Скрытый текст:

В Новой Зеландии в двух мечетях "христианские террористы" расстреляли 40 человек. Один из убийц предварительно выложил в сети 70-страничный манифест, где объяснял мотивы теракта, включая призывы вернуть Константинополь христианам и разрушить там все мечети. На стволах и обоймах были нанесены надписи про христианскую месть мусульманам, включая месть за поход османов на Вену в 1683 году. Сам расстрел стримился https://twitter.com/Pasha_Lurk/statu...49731566424064 прямо в интернет.  Один из участников расстрела - австралиец Брендон Таррант.     Пожиратель турок. Эрдоган по поводу теракта уже объявил, что это наглядный пример роста исламофобии и расизма во всем мире и проклял организаторов теракта.  Куда же без "древних солярных символов". Первая страница манифеста. Остальные тут http://www.cumhuriyet.com.tr/foto/du...urtulacak.html (на английском)   По стопам Брейвика. Всего арестована 4 человека связанных с расстрелами.   Тема "В Новой Зеландии никогда ничего не происходит" надо понимать закрыта. Читать дальше... |

|

|

|

|

|

#8876 |

|

Служебный аккаунт

Регистрация: 14.09.2010

Адрес: Земля

|

Санкции за "Дави его, бл...."

Скрытый текст:

ЕС ввел новые санкции против 8 граждан РФ, так или иначе участвовавших в пресечении украинской провокации в Керченском проливе, которая закончилась арестом всей "украинской эскадры". Санкции наложили на командиров пограничных кораблей, главу пограничной службы ФСБ в Крыму (на заглавном фото) и командующего ЮВО Дворникова. Что же они теперь будут делать, как жить в этом жестоком мире....    Санационный документ полностью https://eur-lex.europa.eu/legal-cont...3:FULL&from=EN Украинские нарушители, несмотря на угрозы США и ЕС, по-прежнему отдыхают в российском СИЗО, "волчью стаю" Украине так никто и не вернул, несмотря на грозные крики из Вашингтона и Брюсселя. Не этого ожидали организаторы провокации с походом через Керченский пролив. "Ты помнишь, как все начиналось..." Конец был немного предсказуем. Читать дальше... |

|

|

|

|

|

#8877 |

|

Служебный аккаунт

Регистрация: 14.09.2010

Адрес: Земля

|

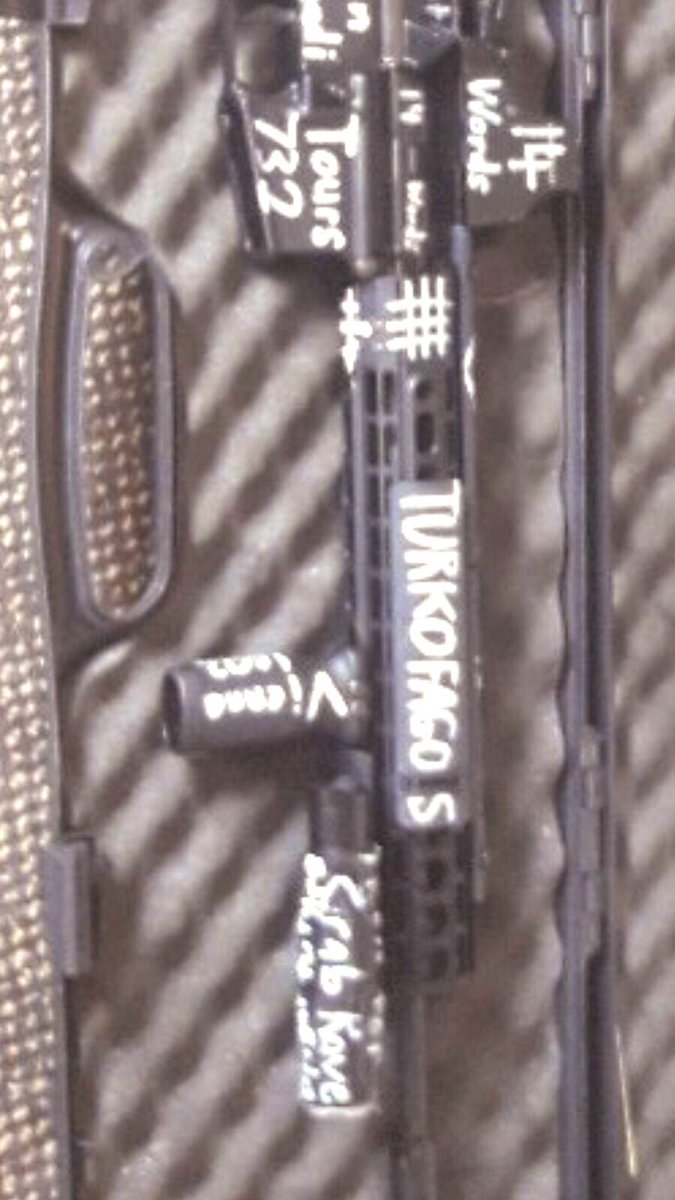

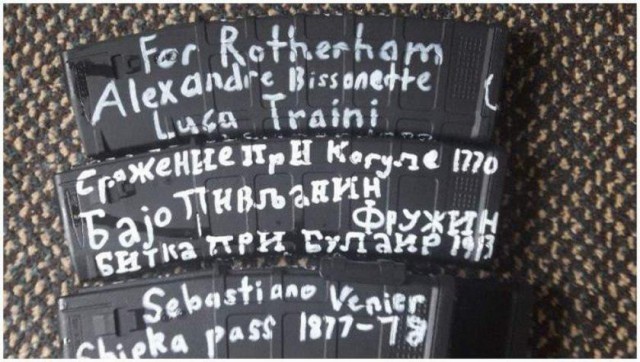

Надписи на оружии Брентона Тарранта

Скрытый текст:

В дополнение к материалу https://colonelcassad.livejournal.com/4844523.html про расстрел в Крайстчерче. Помимо надписей про "Туркопожирателя" и "Вену 1683" среди надписей на оружии выявлено: Надписи на оружии Брентона Тарранта: Первый магазин стрелка: 1) За Ротерем. В период с 1997 по 2013 годы более 1400 детей в городе Ротерем неоднократно насиловали, похищали, перевозили в другие города Англии, били и запугивали мусульманские мигранты. 2) За Александра Биссонетте. Стрелок, расстрелявший мечеть в Квебеке в 2018 г. 3) За Луку Траини. Стрелок, расстрелявший из автомобиля иммигрантов-мусульман на улицах города Мачерата (Италия) в 2018 г. Второй магазин стрелка - на русском и болгарском! 1) Сражение при Кагуле 1770 г. Сражение при Кагуле — одна из ключевых битв русско-турецкой войны 1768—1774, состоявшаяся 21 июля (1 августа) 1770 года на реке Кагул, на юге современной Молдавии (между городом Вулканешты и селом Гречень). В ней русская армия, насчитывавшая не более 17 тысяч пехотинцев и нескольких тысяч кавалеристов, наголову разгромила османское войско численностью 150 тысяч человек. 2) Битва при Булаире в 1913 г. Битва при Булаире состоялась 8 февраля 1913 года, между болгарской пехотной дивизией Седьмого Рила под командованием генерал-майора Георгия Тодорова и Оттоманской двадцать седьмой стрелковой дивизией под командованием Али Фетхи Окьяра в составе 10-го турецкого корпуса. Бой закончился победой Болгарии. В его честь был написан марш Булера. 3) Байо Пивлянин Известный сербский ускок XVII века, харамбаша из Пива. Участвовал в турецко-венецианской войне в боях под Бокой Которской. Упомянут в венецианском источнике 1669 года известен, как партизанский вождь, который защитил залив от турок и получил награду от Венеции. 4) Фружин. Сын последнего тырновского царя Ивана Шишмана. Около 1408-1413 годов вместе с двоюродным братом Константином он возглавляет восстание против османской власти, которое поддержали различные христианские силы Третий магазин стрелка: 1) Shipka Pass (Шипкинский перевал). Оборона Шипки — один из ключевых и наиболее известных эпизодов в русско-турецкой войне 1877—78 годов. 2) Себастьяно Веньер 86-й венецианский дож, дипломат, военачальник. Командующим флотом Венеции в новой войне против Османской империи. Он стал одним из героев в сражении при Лепанто в 1571 году, в котором Священная Лига нанесла серьёзное поражение туркам. 3) Новак Вуйошевич Герой битвы на Фундине 2 августа 1876 года в деревне в Кучах, в княжестве Черногория. Победа Черногорской армии над силами Османской армии (более чем в четыре раза больше, чем число черногорцев, которые воевали в бою). После победы османских лидеров, захваченных в битве, заперли в доме и сожгли. Важность этой победы заключалась в том, что черногорцы остановили турок заранее, и обеспечили победу в черногорско-турецкой войне 1876—1878. https://www.yaplakal.com/forum1/topic1925621.html - цинк Знатная каша у него в голове была. Расстреливать людей за Шипку и Кагул это надо быть на всю голову отбитым. Читать дальше... |

|

|

|

|

|

#8878 |

|

Служебный аккаунт

Регистрация: 14.09.2010

Адрес: Земля

|

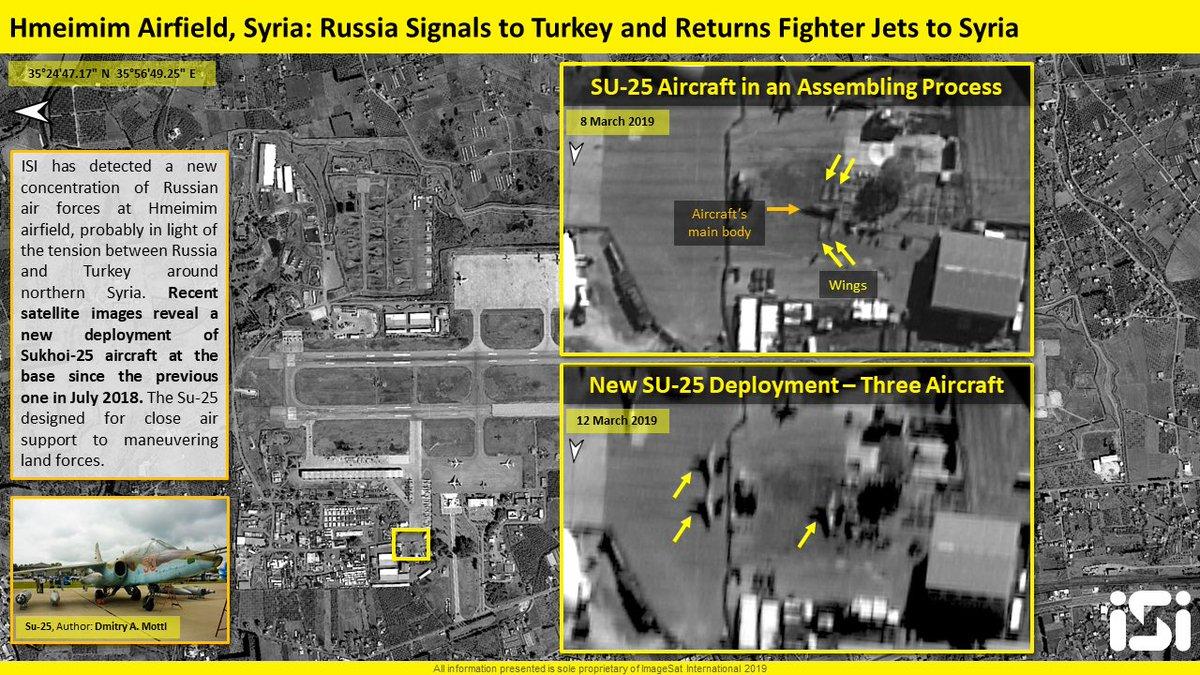

Су-25 в Хмеймиме

Скрытый текст:

В Хмеймиме на днях объявились штурмовики Су-25. Там их уже давненько не наблюдалось, аккурат с прекращения интенсивных боевых действий в Сирии. Как уверяет ISI, на спутниковых фото Хмеймима Су-25 не фиксировались с июля 2018 года. Но в свете слухов о возможной ограниченной операции САА в Северной Хаме, их появление может быть предвестников интенсификации авиаударов по "Ан-Нусре" в дополнение к артиллерийским ударам САА. Читать дальше... |

|

|

|

|

|

#8879 |

|

Служебный аккаунт

Регистрация: 14.09.2010

Адрес: Земля

|

О рекламных роликах Израиля

Скрытый текст:

О израильском БПЛА "Mini-Harpy" и рекламных роликах с уничтожением российской военной техники. Читать дальше... |

|

|

|

|

|

#8880 |

|

Служебный аккаунт

Регистрация: 14.09.2010

Адрес: Земля

|

США и Канада ввели новые санкции против России

Скрытый текст:

В дополнение к санкциям со стороны ЕС https://colonelcassad.livejournal.com/4844677.html, новые санкции против РФ ввели США и Канада. США помимо персональных санкций против пограничников, ввели санкции против ряда крымских компаний, а также предприятий судостроительной отрасли.  The following individuals have been added to OFAC's SDN List: MEDVEDEV, Gennadiy (a.k.a. MEDVIEDIEV, Gennadiy Nikolayevich); DOB 14 Sep 1959; citizen Russia; Gender Male; Deputy Director of the Border Guard Service of the Federal Security Service of the Russian Federation (individual) [UKRAINE-EO13661]. NAYDENKO, Aleksey Alekseevich (Cyrillic: НАЙДЕНКО, Алексей Алексеевич) (a.k.a. NAIDENKO, Aleksey; a.k.a. NAYDENKO, Oleksii Oleksiyovych (Cyrillic: НАЙДЕНКО, Олексій Олексійович)); DOB 02 Jun 1980; POB Donetsk, Ukraine; Gender Male (individual) [UKRAINE-EO13660]. ROMASHKIN, Ruslan (a.k.a. ROMASHKIN, Ruslan Aleksandrovich (Cyrillic: РОМАШКИН, Руслан Александрович)); DOB 15 Jun 1976; Gender Male; Head of the Service Command Point of the Federal Security Service of the Russian Federation for the Republic of Crimea and Sevastopol (individual) [UKRAINE-EO13661]. SHEIN, Andrey (a.k.a. SHEIN, Andrey Borisovich); DOB 19 Jun 1971; POB Ivanovskaya Oblast, Russia; citizen Russia; Gender Male; Deputy Head of the Border Directorate - Head of the Coast Guard Unit of the Federal Security Service of the Russian Federation (individual) [UKRAINE-EO13661]. STANKEVICH, Sergey (a.k.a. STANKEVICH, Sergey Nikolayevich); DOB 27 Jan 1963; POB Kaliningrad; citizen Russia; Gender Male; Head of the Border Directorate of the Federal Security Service of the Russian Federation (individual) [UKRAINE-EO13661]. VYSOTSKY, Vladimir Yurievich (Cyrillic: ВЫСОЦКИЙ, Владимир Юрьевич) (a.k.a. VYSOTSKIY, Vladimir Yurievich; a.k.a. VYSOTSKYI, Volodymyr Yuriyovych (Cyrillic: ВИСОЦЬКИЙ, Володимир Юрійович)); DOB 07 Apr 1985; POB Crimea, Ukraine; Gender Male (individual) [UKRAINE-EO13660]. The following entities have been added to OFAC's SDN List: AO KONTSERN OKEANPRIBOR (Cyrillic: АО КОНЦЕРН ОКЕАНПРИБОР) (a.k.a. AKTSIONERNOE OBSHCHESTVO KONTSERN OKEANPRIBOR (Cyrillic: АКЦИОНЕРНОЕ ОБЩЕСТВО КОНЦЕРН ОКЕАНПРИБОР); a.k.a. JOINT STOCK COMPANY CONCERN OKEANPRIBOR; a.k.a. JSC CONCERN OKEANPRIBOR; a.k.a. KONTSERN OKEANPRIBOR, PAO), 46, Chkalovskii Prospect, St. Petersburg 197376, Russia; Website www.oceanpribor.ru; Registration ID 1067847424160 (Russia); Tax ID No. 7813341546 (Russia) [UKRAINE-EO13662]. AO ZAVOD FIOLENT (Cyrillic: АО ЗАВОД ФИОЛЕНТ) (a.k.a. AKTSIONERNOE OBSHCHESTVO ZAVOD FIOLENT (Cyrillic: АКЦИОНЕРНОЕ ОБЩЕСТБО ЗАВОД ФИОЛЕНТ); a.k.a. JOINT STOCK COMPANY FIOLENT PLANT; a.k.a. JSC FIOLENT PLANT; a.k.a. ZAVOD FIOLENT, PAT), House 34/2, Kievskaya Street, Simferopol, Crimea 295017, Ukraine; Website www.phiolent.com; Tax ID No. 9102048745 (Russia); Registration Number 1149102099640 (Russia) [UKRAINE-EO13685]. GUP RK KTB SUDOKOMPOZIT (Cyrillic: ГУП РК КТБ СУДОКОМПОЗИТ) (a.k.a. GOSUDARSTVENNOE UNITARNOE PREDPRIYATIE RESPUBLIKI KRIM KONSTRUKTORSKO-TECHNOLOGICHESKOE BYURO SUDOKOMPOZIT (Cyrillic: ГОСУДАРСТВЕННОЕ УНИТАРНОЕ ПРЕДПРИЯТИЕ РЕСПУБЛИКИ КРЫМ КОНСТРУКТОРСКО ТЕХНОЛОГИЧЕСКОЕ БЮРО СУДОКОМПОЗИТ); a.k.a. KTB SUDOKOMPOZIT, GUP; a.k.a. STATE UNITARY ENTERPRISE IN THE REPUBLIC OF CRIMEA DESIGN-TECHNOLOGY BUREAU SUDOKOMPOZIT; a.k.a. SUDOKOMPOZIT DESIGN AND TECHNOLOGICAL BUREAU), House 14, Kuibysheva Street, Feodosia, Crimea 298100, Ukraine; Website http://sudocompozit.ru/; Tax ID No. 9108007745 (Russia); Government Gazette Number 00745510 (Russia); Registration Number 1149102094680 (Russia) [UKRAINE-EO13685]. LLC NOVYE PROEKTY (a.k.a. NOVYE PROYEKTY; a.k.a. NOVYYE PROEKTY), Km Mzhd Kievsko 5-I d. 1, Str. 1, 2, Komnata 21, Moscow 121059, Russia; Tax ID No. 9102196207 (Russia); Government Gazette Number 00998197 (Russia); Registration Number 1159102120550 (Russia) [UKRAINE-EO13685]. LLC SK CONSOL-STROI LTD (a.k.a. LIMITED LIABILITY COMPANY CONSTRUCTION COMPANY CONSOL-STROI LTD; a.k.a. LIMITED LIABILITY COMPANY KONSTRUCTION COMPANY KONSOL STROI LTD; a.k.a. LLC CONSOL-STROI LTD; a.k.a. LLC CONSOL-STROI LTD CONSTRUCTION COMPANY; a.k.a. OBSHCHESTVO S OGRANICHENNOI OTVETSTVENNOSTYU STROITELNAYA KOMPANIYA KONSOL-STROI LTD; a.k.a. SK KONSOL-STROI LTD; a.k.a. SK KONSOL-STROI LTD, OOO; a.k.a. STROITELNAYA KOMPANIYA KONSOL-STROI LTD), House 16, Borodina Street, Simferopol, Crimea 295033, Ukraine; Website consolstroy.ru; alt. Website consol-stroi.ru; Tax ID No. 9102070229 (Russia); Government Gazette Number 00823523 (Russia); Registration Number 1159102014170 (Russia) [UKRAINE-EO13685]. PAO ZVEZDA (Cyrillic: ПАО ЗВЕЗДА) (a.k.a. PJSC ZVEZDA; a.k.a. PUBLIC JOINT STOCK COMPANY ZVEZDA; a.k.a. PUBLICHNOE AKTSIONERNOE OBSHCHESTVO ZVEZDA (Cyrillic: ПУБЛИЧНОЕ АКЦИОНЕРНОЕ ОБЩЕСТВО ЗВЕЗДА)), 123 Babushkina Street, St. Petersburg 192012, Russia; Website www.zvezda.spb.ru; Tax ID No. 7811038760 (Russia); Registration Number 1037825005085 (Russia) [UKRAINE-EO13662]. YAROSLAVSKY SHIPBUILDING PLANT (Cyrillic: ЯРОСЛАВСКИЙ СУДОСТРОИТЕЛЬНЫЙ ЗАВОД) (a.k.a. OJSC YAROSLAVSKY SHIPBUILDING PLANT; a.k.a. OJSC YAROSLAVSKY SHIPYARD; a.k.a. PJSC YAROSLAVSKY SHIPBUILDING PLANT (Cyrillic: ПАО ЯРОСЛАВСКИЙ СУДОСТРОИТЕЛЬНЫЙ ЗАВОД); a.k.a. YAROSLAVL SHIPYARD OPEN JOINT-STOCK COMPANY (Cyrillic: ПУБЛИЧНОЕ АКЦИОНЕРНОЕ ОБЩЕСТВО ЯРОСЛАВСКИЙ СУДОСТРОИТЕЛЬНЫЙ ЗАВОД)), 1, Korabelnaya Str., Yaroslavl 150006, Russia [UKRAINE-EO13662]. ZELENODOLSK SHIPYARD PLANT NAMED AFTER A.M. GORKY (a.k.a. JOINT STOCK COMPANY ZELENODOLSK PLANT NAMED AFTER A.M. GORKY (Cyrillic: ОТКРЫТОЕ АКЦИОНЕРНОЕ ОБЩЕСТВО ЗЕЛЕНОДОЛЬСКИЙ ЗАВОД ИМЕНИ А.М. ГОРЬКОГО); a.k.a. JSC ZELENODOLSK PLANT NAMED AFTER A.M. GORKY (Cyrillic: АО ЗЕЛЕНОДОЛЬСКИЙ ЗАВОД ИМЕНИ А.М. ГОРЬКОГО)), 5, Zavodskaya St., Zelenodolsk, Republic of Tatarstan 422546, Russia [UKRAINE-EO13662]. https://www.treasury.gov/resource-ce.../20190315.aspx - цинк Канадский список получился более объемным.  Персональные санкции Андрей (Андрей) Игоревич Акимов (родился 22 сентября 1953 года) Андрей (Андрей) Владимирович ЧЕРЕЗОВ (родился 12 октября 1967 года) Алексей (Алексей, Алексей) ДЮМИН Геннадьевич (родился 28 августа 1972 года) Сергей (Сергей) Александрович ФУРСЕНКО (родился 11 марта 1954 года) Олег Маркович ГОВОРУН (родился 15 января 1969 года) Евгений (Евгений, Евгений, Евгений, Евгений) Петрович ГРАБЧАК (родился 18 июля 1981 года) КОСАЧЕВ Константин Иосифович (родился 17 сентября 1962 г.) Андрей (Андрей) Леонидович КОСТИН (родился 21 сентября 1956 года) Игорь Аркадьевич РОТЕНБЕРГ (родился 9 мая 1973 года) Игорь Иванович СЕЧИН (родился 7 сентября 1960 года) Владимир Васильевич УСТИНОВ (родился 25 февраля 1953 года) Тимур Самирович ВАЛЮЛИН (родился 20 декабря 1962 года) Владимир Иванович ЯКУНИН (родился 30 июня 1948 года) Александр (Александр) Александрович (Александрович) ЖАРОВ (родился 11 августа 1964 года) Виктор Васильевич ЗОЛОТОВ (родился 27 января 1954 года) Геннадий (Геннадий) Николаевич (Николаевич) МЕДВЕДЕВ (родился 14 сентября 1959 года) Сергей (Сергей) Николаевич (Николаевич) СТАНКЕВИЧ (родился 27 января 1963 года) Андрей (Андрей) Борисович ШЕЙН (родился 10 июня 1971 года) Алексей (Алексей, Алексей) Михайлович САЛЯЕВ (САЛЯЕВ, САЛЯЕВ) (родился 4 декабря 1975 года) Андрей (Андрей, Андрей) ШИПИЦЫН Олегович (родился 25 декабря 1969 года) Руслан Александрович РОМАШКИН (родился 15 июня 1976 года) Сергей (Сергей, Сергей) Алексеевич ЩЕРБАКОВ (ЩЕРБАКОВ) Владимир Владимирович ЕРЫГИН (ЕРИГИН) (родился 25 ноября 1955 года) Александр (Александр) Владимирович ДВОРНИКОВ (родился 22 августа 1961 года) Андрей (Андрей) Вячеславович ЮДИН (родился 2 апреля 1962 года) Санкции против предприятий АО Институт Гипростроймост - Санкт-Петербург ПАО Мостотрест Стройгазмонтаж Мост ООО ЗАО «Интеравтоматика» (также известное как ЗАО «Интеравтоматика (ИА)») ООО Внешнеэкономическое Объединение Технопромэкспорт ПАО "Силовые машины" Оборонлогистика ООО ОАО "Сухой Авиация" ОАО Российская Авиастроительная Корпорация МиГ ЗАО «Туполев» (также известный как ПАО «Туполев») ООО Стройгазмонтаж Угольные Технологии ООО ООО «Газ-Альянс» (также известное как «Газ Альянс») ОАО Объединенная авиастроительная корпорация https://www.international.gc.ca/worl....aspx?lang=eng - цинк Эта музыка будет вечной...  На днях обещаются новые санкции против Венесуэлы, и возможно Кубы. Если КНДР таки запустит ракету, то и Пхеньяну достанется. Читать дальше... |

|

|

|

Линейный вид

Линейный вид